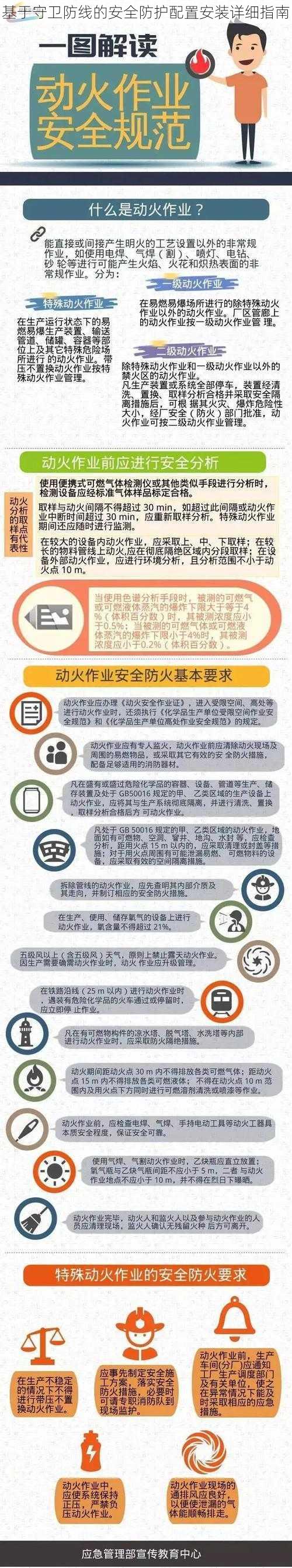

基于守卫防线的安全防护配置安装详细指南

在当今信息化社会,网络安全已成为国家安全社会稳定和经济发展的重要基石。面对日益复杂的网络攻击和威胁,构建一个稳固的守卫防线显得至关重要。本文将带您深入了解基于守卫防线的安全防护配置安装过程,旨在提供全面实用的指导建议,帮助读者提高网络安全防护能力。

二守卫防线的概念与重要性

守卫防线是指在网络系统中建立的一道安全屏障,旨在防止未经授权的访问恶意软件的入侵和数据泄露等。在当今网络攻击频发的情况下,建立一个坚实的守卫防线对于保护关键信息保障系统稳定运行具有重要意义。

三安全防护配置安装步骤

1. 需求分析:对网络安全环境进行全面评估,确定潜在的威胁和弱点,明确需要安装的安全防护配置。

2. 系统环境准备:确保操作系统数据库和应用程序等系统环境的稳定性和安全性,对系统进行全面检查和修复。

3. 安装防火墙:根据需求选择合适的防火墙设备,配置防火墙规则,阻挡非法访问和恶意流量。

4. 部署入侵检测系统(IDS):安装IDS软件或硬件,实时监控网络流量,检测并阻止潜在的攻击行为。

5. 加密与证书配置:对重要数据进行加密处理,安装SSL证书,确保数据传输的安全性。

6. 访问控制配置:设置严格的访问控制策略,包括用户权限身份验证和访问日志等,确保只有授权用户能够访问系统。

7. 安全更新与监控:定期更新系统和应用程序的安全补丁,建立安全监控机制,及时发现并应对安全事件。

四具体实践中的注意事项与建议

1. 团队合作:建立一个专业的网络安全团队,负责安全防护配置的安装和维护工作。

2. 持续学习:关注最新的网络安全动态和技术发展,不断学习和掌握新的安全知识和技术。

3. 备份与恢复:定期备份重要数据,建立应急响应机制,以便在发生安全事件时迅速恢复系统。

4. 法规遵守:遵守相关法律法规和政策,确保网络安全防护工作的合规性。

五案例分析与应用场景展示

本部分将通过生动的案例和深入透彻的分析,展示基于守卫防线的安全防护配置在实际应用中的效果和价值。例如,通过某企业成功部署安全防护配置后,有效抵御了网络攻击,保障了业务正常运行,为企业带来了巨大的经济效益。

本文旨在为读者提供基于守卫防线的安全防护配置安装的详细指南,通过需求分析系统环境准备安装防火墙部署IDS加密与证书配置等多个步骤的介绍,以及实践中的注意事项与建议案例分析与应用场景展示,希望能为读者带来实用的网络安全防护知识和技术。在信息化社会中,网络安全已成为我们面临的重要挑战,希望本文能为读者构建坚实的网络安全防线提供有力支持。

七附录

本指南的附录部分将提供相关资源链接参考文献和常见解答等,以便读者深入学习和实践。我们鼓励读者通过社交媒体专业论坛等渠道分享本文,以扩大本文的可见度和影响力。

本文旨在科普分享,内容严谨细节丰富表达清晰流畅。希望通过本文的学习和实践,读者能够提升网络安全防护能力,为信息化建设做出更大的贡献。